Ransomware

Waarom?

Ransomware is helaas aan de orde van de dag. Wij zien echter met de dag een toename in het aantal pogingen tot verspreiding hiervan. En helaas neemt dus ook het aantal besmettingen hiermee toe. Met deze pagina willen wij u proberen zo goed mogelijk te waarschuwen. Neem dan ook even 5 minuten om dit aandachtig te bekijken, dit kan u een grote schadepost schelen.

Wat is Ransomware?

Ransomware is een vorm van malware welke bestanden op de computer gijzelt. Het kan hierbij gaan om bestanden op de computer zelf, maar ook op het netwerk en externe disks als usb en in de cloud. Het doel hiervan is dat er vervolgens geld moeten worden betaald om een sleutel te verkrijgen om deze bestanden weer 'schoon' te maken.

De besmetting vindt plaats via verschillende manieren. Het grootste deel komt binnen via e-mail waarin een bijlage zit of een link naar een website waar vervolgens automatisch een stukje software wordt gedownload. We zullen op deze pagina proberen wat meer duidelijkheid te geven om zo de signalen van ‘foute boel’ te herkennen.

Voorbeeld e-mail

Besmetting verloopt meestal via besmette bestanden, bijvoorbeeld een e-mailbijlage of via een lek op de pc door niet-geüpdatete software. Hieronder is e-mail dat voor een recente infectie heeft gezorgd.

Middels deze e-mail willen ze op de "Download Factuur" URL-snelkoppeling laten klikken dat uw browser naar een malafide website zal laten doorsturen. De malafide website serveert u vervolgens één van de volgende bestanden:

- Een .ZIP bestand

- Hier zit meestal een uitvoerbaar bestand in dat voor de uiteindelijke infectie zorgt. Vaak heeft het uitvoerbaar bestand het volgende logo:

- Een .RAR bestand

- Een .EXE bestand

- Een .XLSX bestand

- Een .DOC bestand

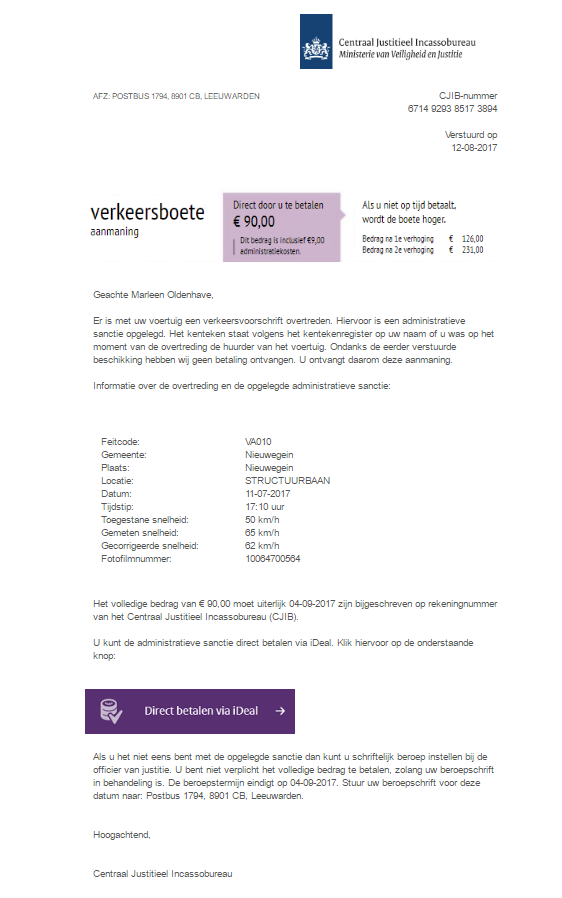

Voorbeeld mail Centraal Justitieel Incassobureau (CJIB)

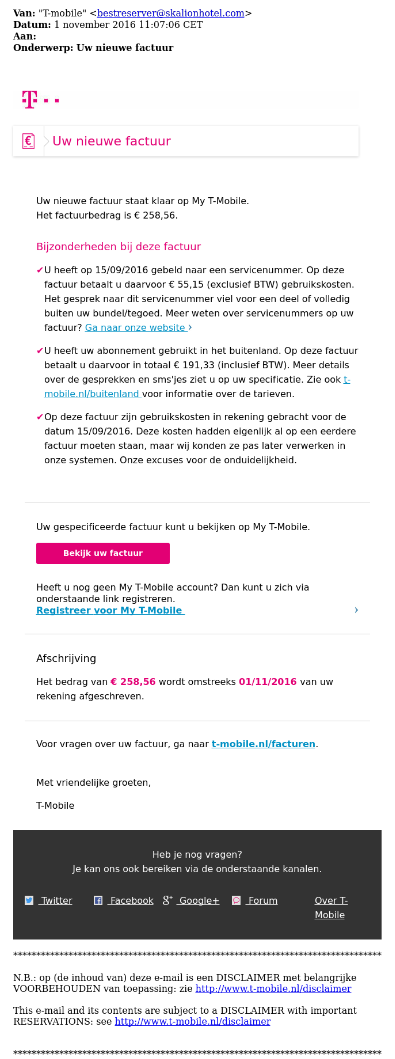

Voorbeeld mail T-Mobile

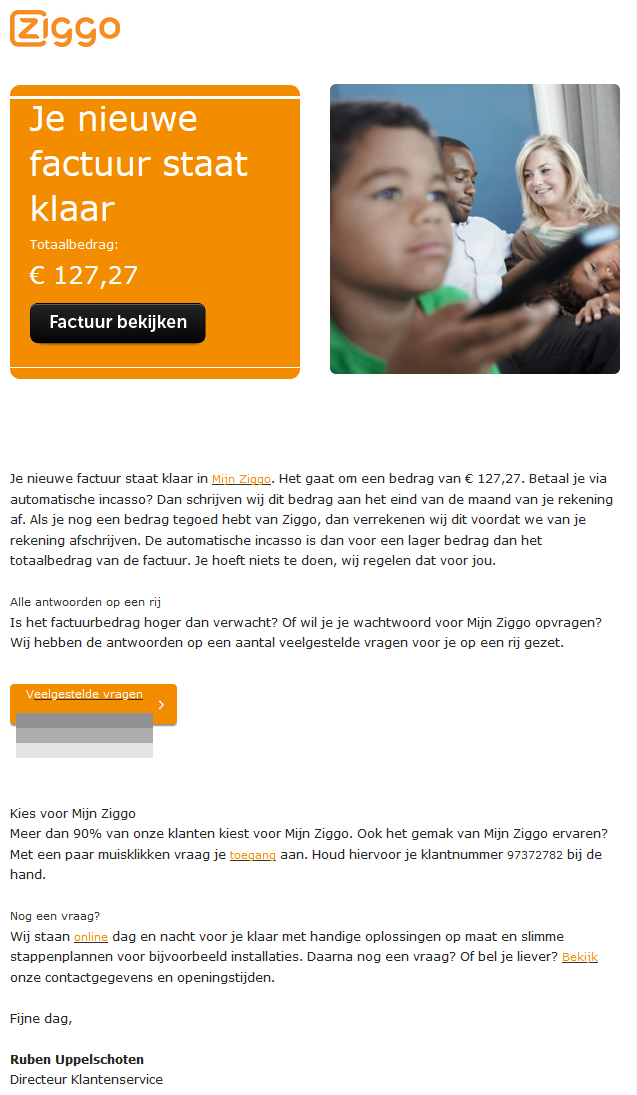

Voorbeeld mail Ziggo

Voorbeeld mail KPN

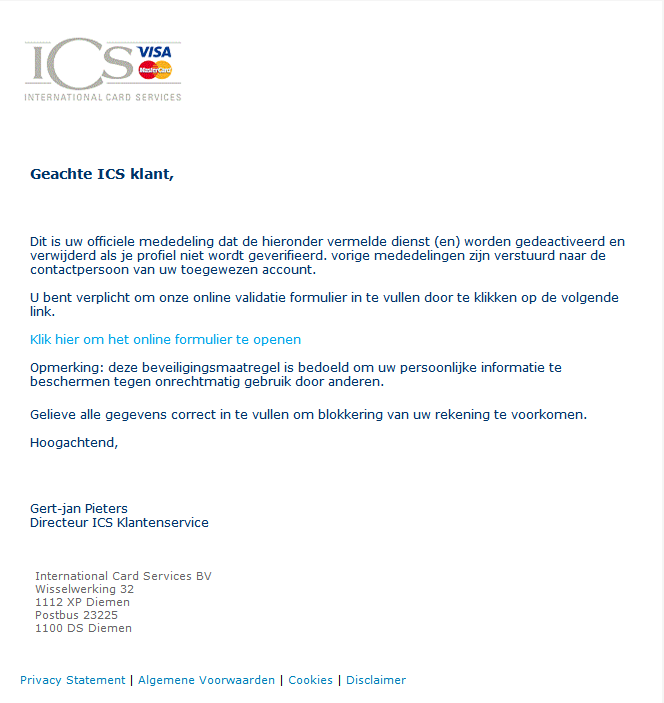

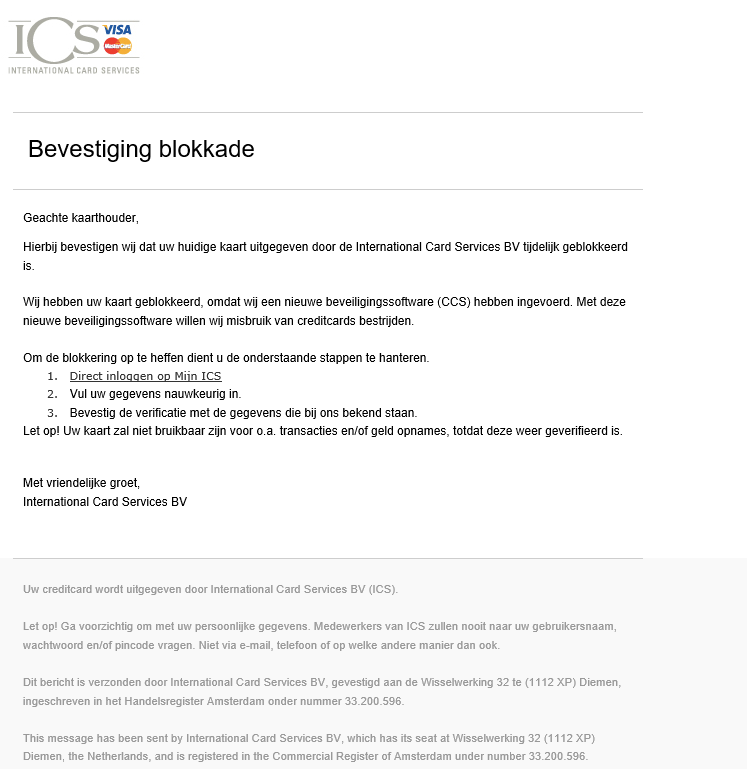

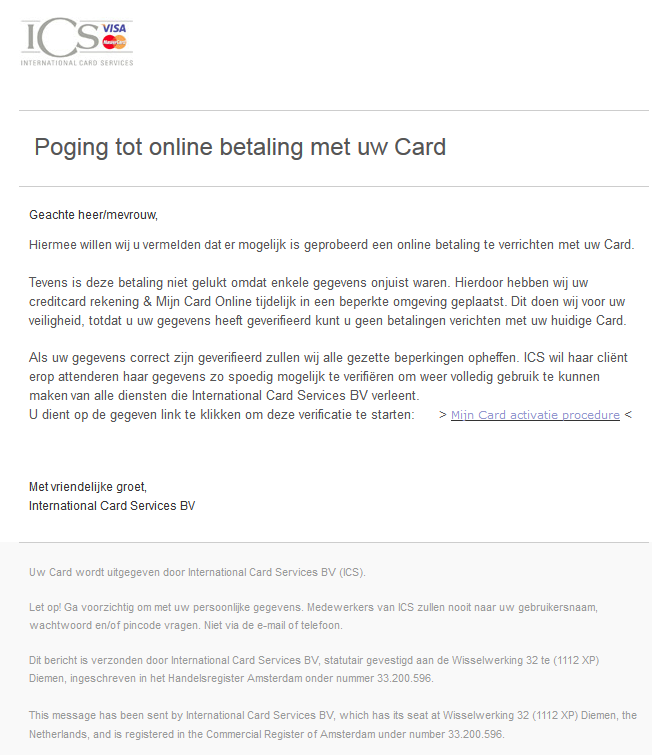

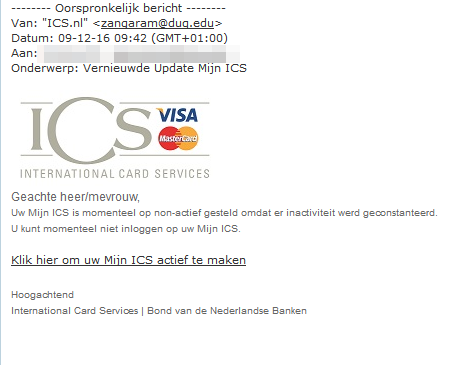

Voorbeeld mail ICS Visa Card Services

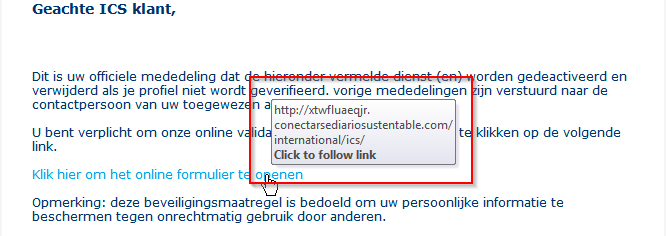

Wat als eerste opvalt is dat de tweede alinea een taalfout bevat. Dit moet al argwaan wekken. Verder kunt u zien dat de link naar een vreemde site leidt. Dit kunt u zien in de onderstaande screenshot. Het is van belang dat u NOOIT klikt op zo'n link.

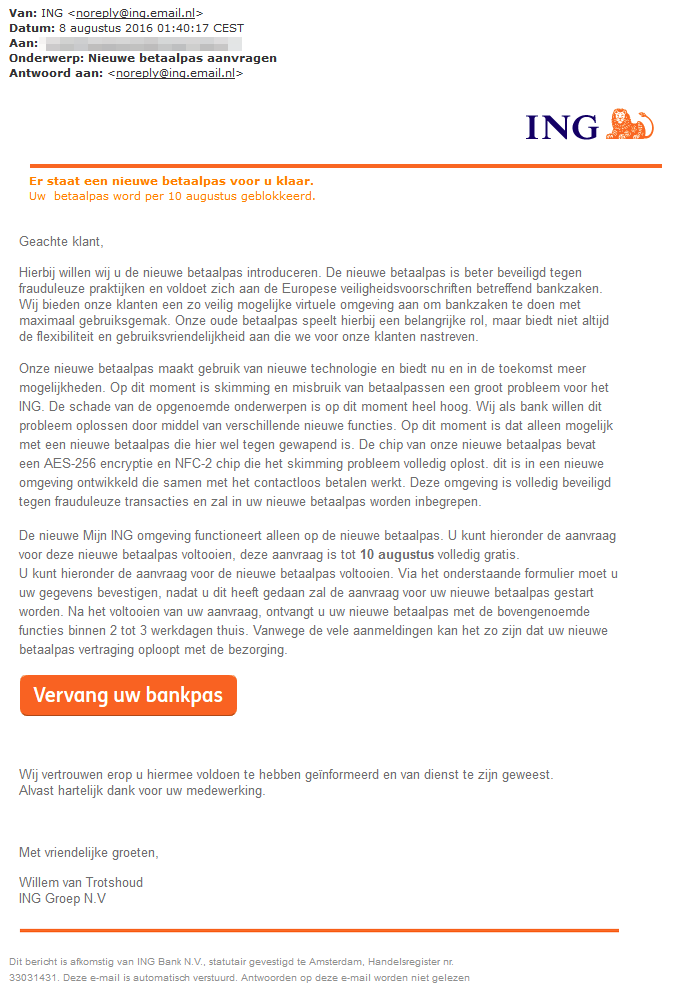

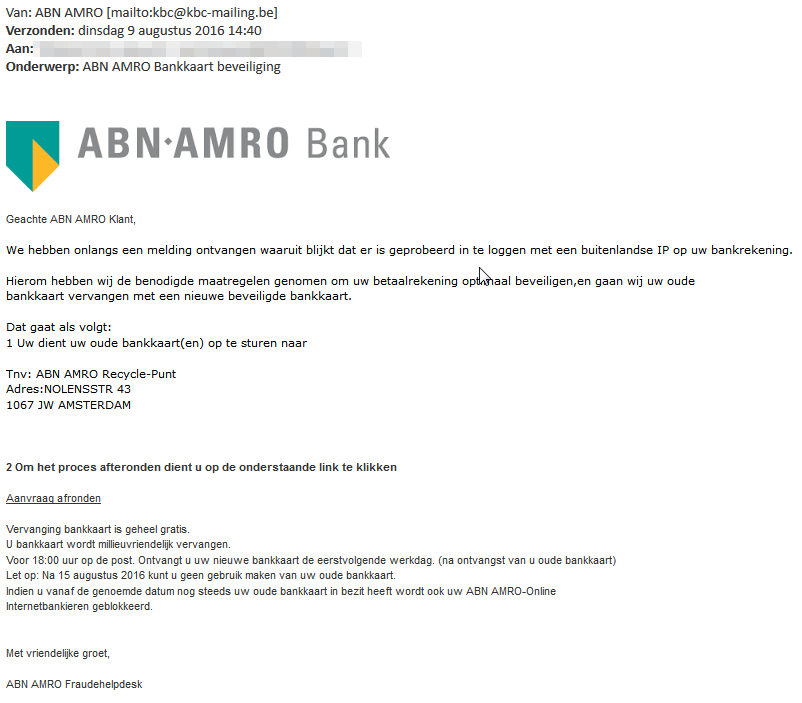

Voorbeeld mail ING Bank

Voorbeeld mail PostNL

Voorbeeld mail ABN AMRO

Voorkomen beter dan genezen

Wellicht is dit iets waarvan u denkt dat dit voor de hand ligt. Maar toch is het eerste Gebruik uw gezond verstand.

- Verwacht u e-mail van deze partij?

- Is deze manier van communicatie gebruikelijk voor de partij waarmee u zaken doet?

- Komt de mail vanuit de quarantaine, behandel deze dan ook als 'verdacht'. Ga hier extra voorzichtig te werk.

Als er een link in een bestand zit controleer deze dan eerst voor hier gelijk op te klikken.

Een link bestaat uit 2 delen.

- De display tekst. Dit is de naam die u ziet staan. In ons voorbeeld is dit http://www.google.nl

- De link. Dit is de daadwerkelijke website waar je naartoe gaat wanneer je hier op klikt

Deze kan dus verschillen.

Hoe kun je dit zien?

- Ga met uw muis op de link staan en klik hier dus NIET

- Vervolgens zal de daadwerkelijke link zichtbaar worden

- Wat je zult zien is dat deze verwijst naar een compleet andere website als de tekst welke zichtbaar is

Hieronder een plaatje wat u ziet wanneer u dit doet.

Wanneer u nu op deze link zou klikken wordt u dus daadwerkelijk naar de site van Centralpoint gestuurd in plaats van de te verwachten google.nl

Bij twijfel vraag uw collega om mee te kijken, vraag de versturende partij of het correct is of neem contact op met de servicedesk van Centralpoint.

Preventieve maatregelen

Indien u ondanks dit alles toch wordt getroffen is eigenlijk de enige juiste methode om uw data terug te krijgen een restore vanuit de back-up. Dus het eerste punt:

Zorg voor een goed werkende back-up

De overige punten kunnen helpen om het buiten de deur te houden:

- Spamfilter, deze scant uw e-mail voordat dat deze bij u aankomt en verwijderd de op dat moment bekende Spam / Ransomware mails

- Firewall, op verschillende lagen wordt het verkeer geïnspecteerd en waar nodig geblokkeerd

- Anti-virus, zorg voor een goedwerkende anti-virus.

- Updates, zorg er voor dat u altijd bij bent met de beveiligings updates van Microsoft.

Dit alles samen zorgt voor een zo optimaal mogelijke beveiliging. Hou hierbij in gedachten dat 100% tegengaan een illusie is. De preventie loopt altijd achter de maker aan.

Toch besmet?

Als u onverhoopt toch besmet raakt, twijfel geen seconde en haal de bron pc gelijk los van het netwerk of schakel hem gelijk uit en neem contact op met de Servicedesk van Centralpoint.

Hoe eerder dit gedaan is, hoe kleiner de schade zal zijn.

Voorbeelden

Hieronder proberen we voorbeelden te blijven plaatsen van foute berichten.

Afzender: La Tulipe Bv, Fanfan,

Mailadres: j-skroblin@t-online.de

|

Beste support, Dit is een vriendelijke herinnering over uw openstaande saldo , wat binnenkortverschuldigd is. Raadpleeg de bijgevoegde factuur voor meer details. Ordernummer: #J100391724 Vervaldatum: 10-jun-16 Totale order: 1,998.00 € We doen graag zaken met u! La Tulipe Bv, Fanfan, VUYK ENGINEERING. Borneostraat 9 Baarn 3742 DA Baarn 3742 DA +31183449030 |

||||

|

||||

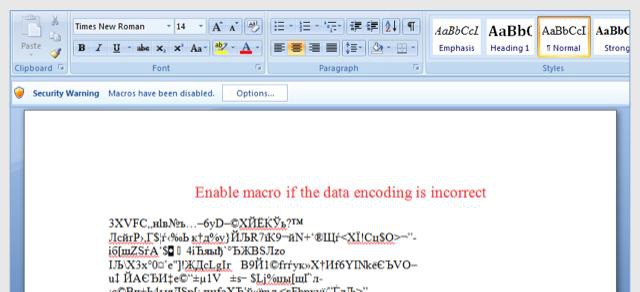

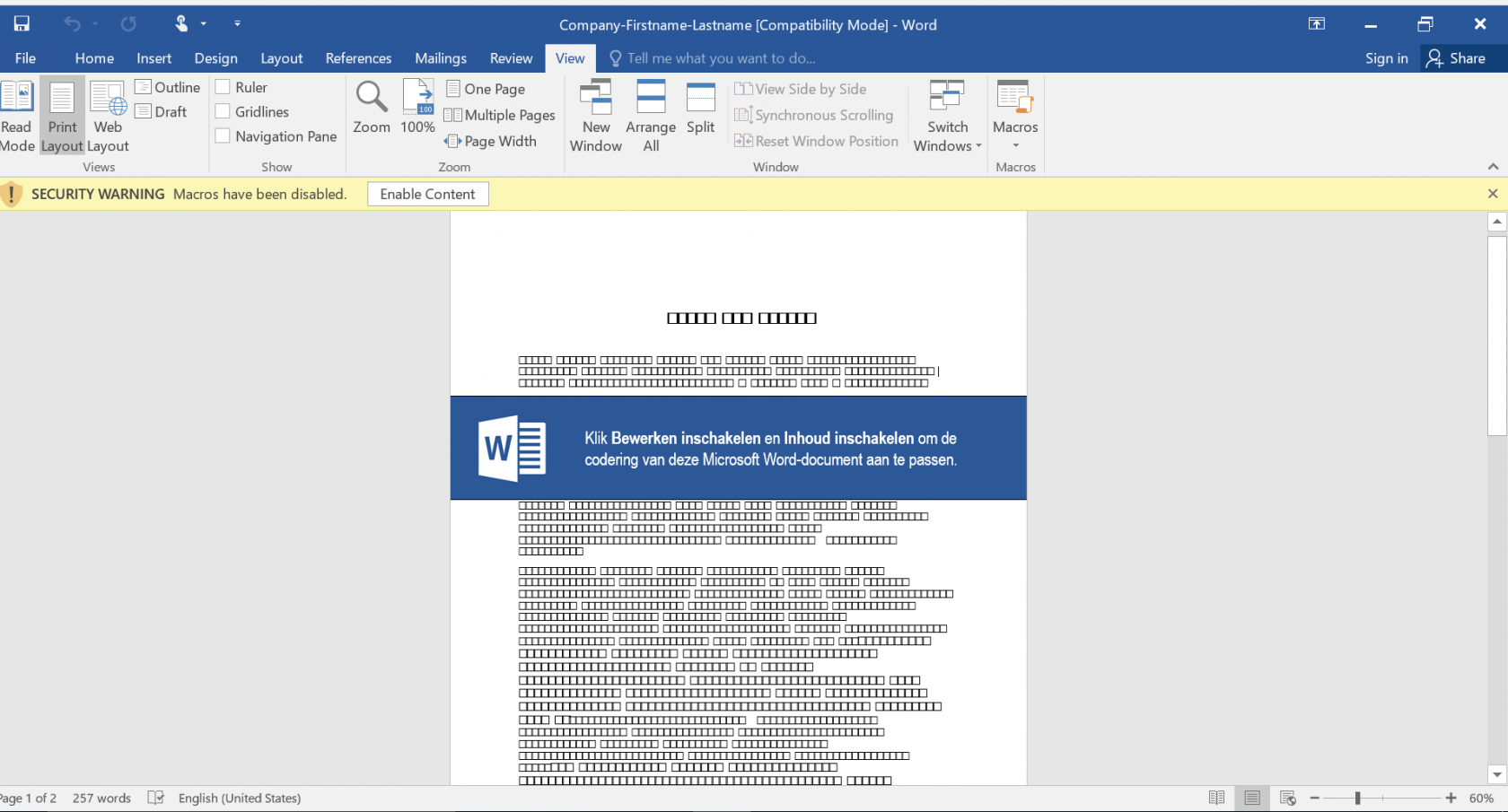

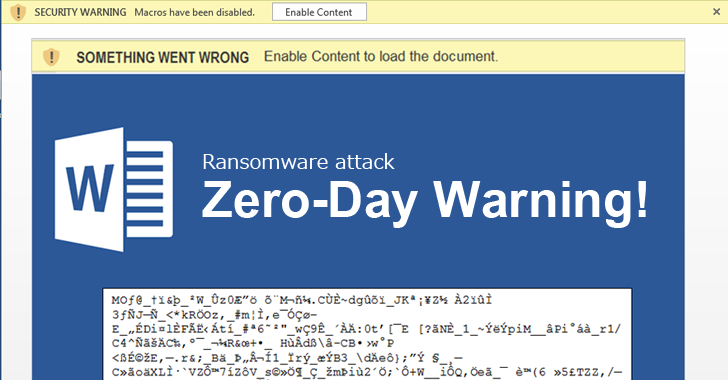

Hier ook een voorbeeld van hoe een word document er uit ziet. Schakel dus NIET!! de macro's in!

Doe je dit wel, neem dan direct contact op. Op dat moment wordt het proces gestart welke de bestanden versleuteld of bankgegevens verzameld.

NL versie:

Hier een voorbeeld van een mail welke voornamelijk gericht is op Office365 gebruikers:

No Comments